مرکز مدیریت افتا اعلام کرد؛

ابزار جاسوسی برای گوشی های موبایل کشف شد

· سايت خبرگزاري مهر

· 31 ارديبهشت 1397

· کد خبر 4302428

مرکز مدیریت راهبردی امنیت فضای تولید و تبادل اطلاعات ریاست جمهوری از کشف دو ابزار جاسوسی برای دستگاههای اندرویدی و IOS خبر داد.

به گزارش خبرگزاری مهر، مرکز مدیریت راهبردی افتا اعلام کرد؛ بر اساس گزارش منتشر شده توسط Lookout Security مجموعهای از ابزارهای جاسوسی مبتنی بر سیستمعامل اندروید و iOS تحت عنوان Stealth Mango و Tangelo کشف شده است که این ابزارها بخشی از کمپین هدفمند جمعآوری اطلاعات هستند.

تحقیقات نشان میدهد عاملان این تهدید با استفاده از ابزارهای جاسوسی از دستگاههای موبایل مقامات دولتی، سران نظامی، پزشکان متخصص و شهروندان سوءاستفاده کردهاند.

تا به امروز شواهد نشان میدهد Stealth Mango کشورهای پاکستان، افغانستان، هندوستان، عراق، ایران و امارات متحده عربی را هدف قرار دادهاست. این ابزارها همچنین اقدام به بازیابی دادههای حساس از اشخاص و گروههایی در آمریکا، استرالیا و انگلستان کرده است.

با بررسی بیش از ۱۵ گیگابایت از دادههای بهدست آمده از دستگاههای آلوده مشخص شد که اطلاعات جمعآوری شده توسط این ابزارهای جاسوسی شامل مواردی از جمله نامهها و ارتباطات دولتی درون سازمانی، جزئیاتی از اطلاعات سفر، تصاویری از اطلاعات هویتی و پاسپورت، اطلاعات مربوط به GPS دستگاه و تصاویر، اسناد پزشکی و قانونی و تصاویر از جلسات مقامات نظامی، دولتی و وابستگان دولتی از جمله کارکنان نظامی آمریکا میشوند.

مرکز مدیریت راهبردی افتا تاکید کرد: باید به این نکته توجه داشت که اطلاعات دقیقی از زمان گسترش Stealth Mango وجود ندارد اما براساس شواهد موجود، آخرین نسخه توسعه داده شده در آوریل ۲۰۱۸ منتشر شدهاست.

گفتنی است که مهاجمان از طریق پیامهای فیشینگ در فیسبوک اقدام به تشویق کاربران برای دانلود و نصب برنامه جاسوسی می کند. به عنوان مثال در یک سناریو از حمله یک کاربر جعلی پس از برقراری ارتباط با افراد، پیشنهادی مبنی بر برقراری تماس تصویری به کاربران میدهد و در همین راستا لینکی را برای قربانیان ارسال می کند.

به بیانی دیگر پس از نصب برنامه کاربردی پیشنهادی، بدافزار جاسوسی روی دستگاه قربانی مستقر میشود. همچنین دسترسی فیزیکی به عنوان یکی دیگر از راههای آلودهسازی دستگاهها به این بدافزار اعلام شده است.

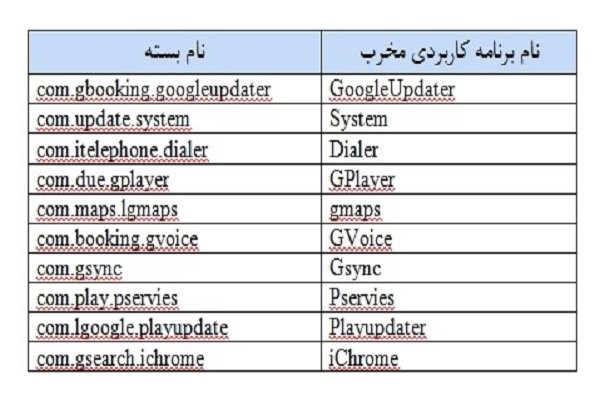

در جدول زیر فهرستی از نام برنامههای کاربردی مخرب به همراه نام بسته آنها مشاهده میشود.